在网络世界的表象之下,是奔流不息的数据洪流。我们日常的每一次网页浏览、视频通话、文件传输,都被拆解成无数个微小的数据包,在无形的网络通道中穿梭。而Wireshark,正是那把能够让我们窥见这片数据洪流,并理解其运行规律的“瑞士军刀”。本文将带您深入浅出,掌握这款网络分析神器的核心原理与使用技巧。

先定位下载地址:

扫码或关注公众号“互联网填坑实验室”,输入“wireshark“,获取下载地址。

一、Wireshark初探:何为“数据包捕获”?

在开始操作之前,我们必须理解其核心概念。网络通信并非一股脑地发送完整数据,而是将数据分割成一个个标准的“数据包”(或称为“帧”)。每个数据包都像是一个贴有地址标签的信封,包含了发送源、目的地、以及载荷的实际内容。

Wireshark的核心功能,就是利用计算机的网络接口卡(NIC),将其设置为“混杂模式”,从而捕获所有流经该网卡的这些“数据信封”,而不仅仅是发给本机的。 这就像是作为一个邮局分拣员,能够查看所有经过你手的分拣机的信件,而不仅仅是写有你名字的那几封。

二、实战入门:你的第一次抓包

1. 安装与准备

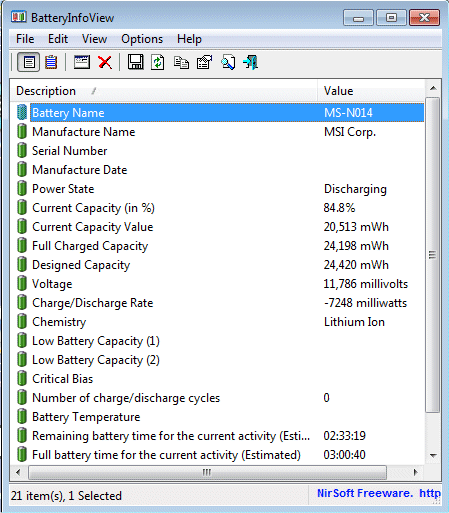

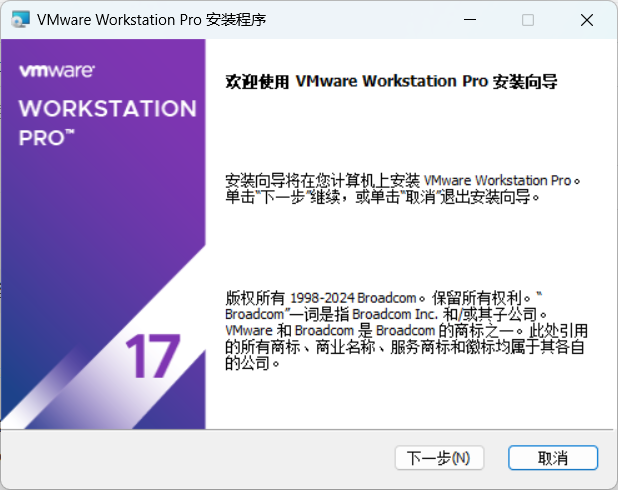

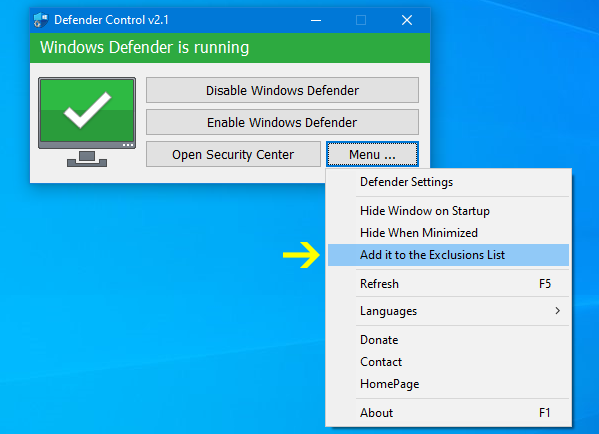

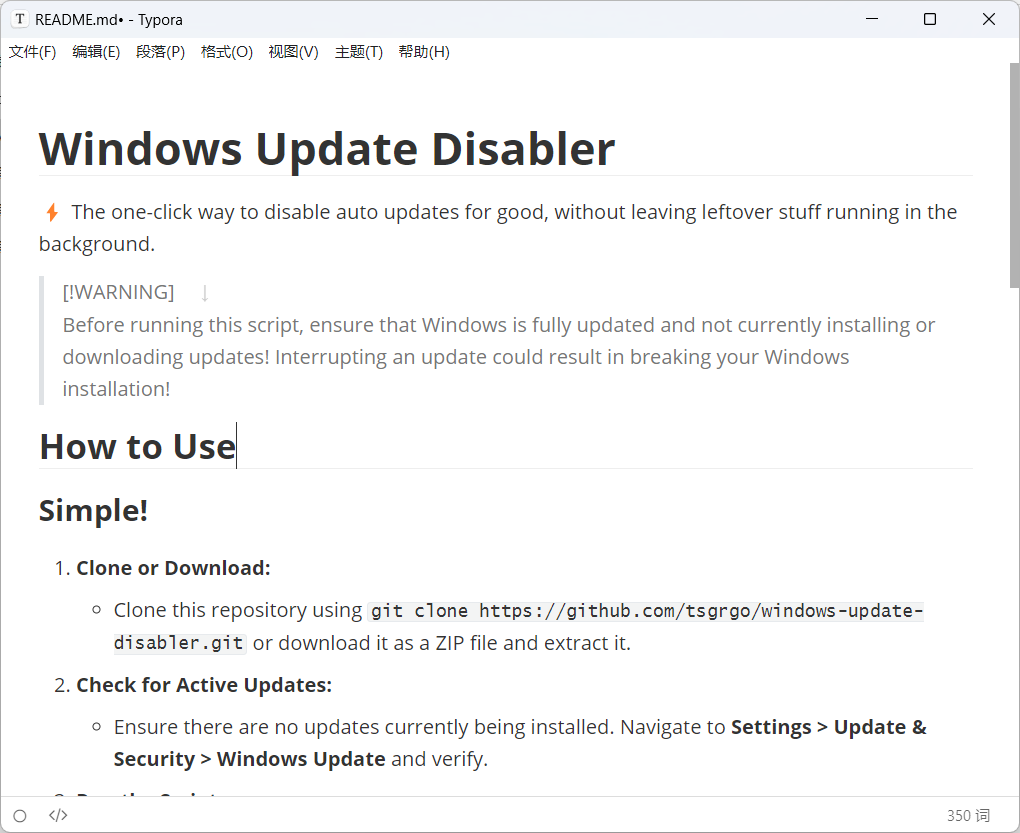

从Wireshark官网下载并安装程序。安装过程中,请务必勾选安装 “WinPcap” 或 “Npcap” 驱动,这是Wireshark实现数据包捕获的底层基础。

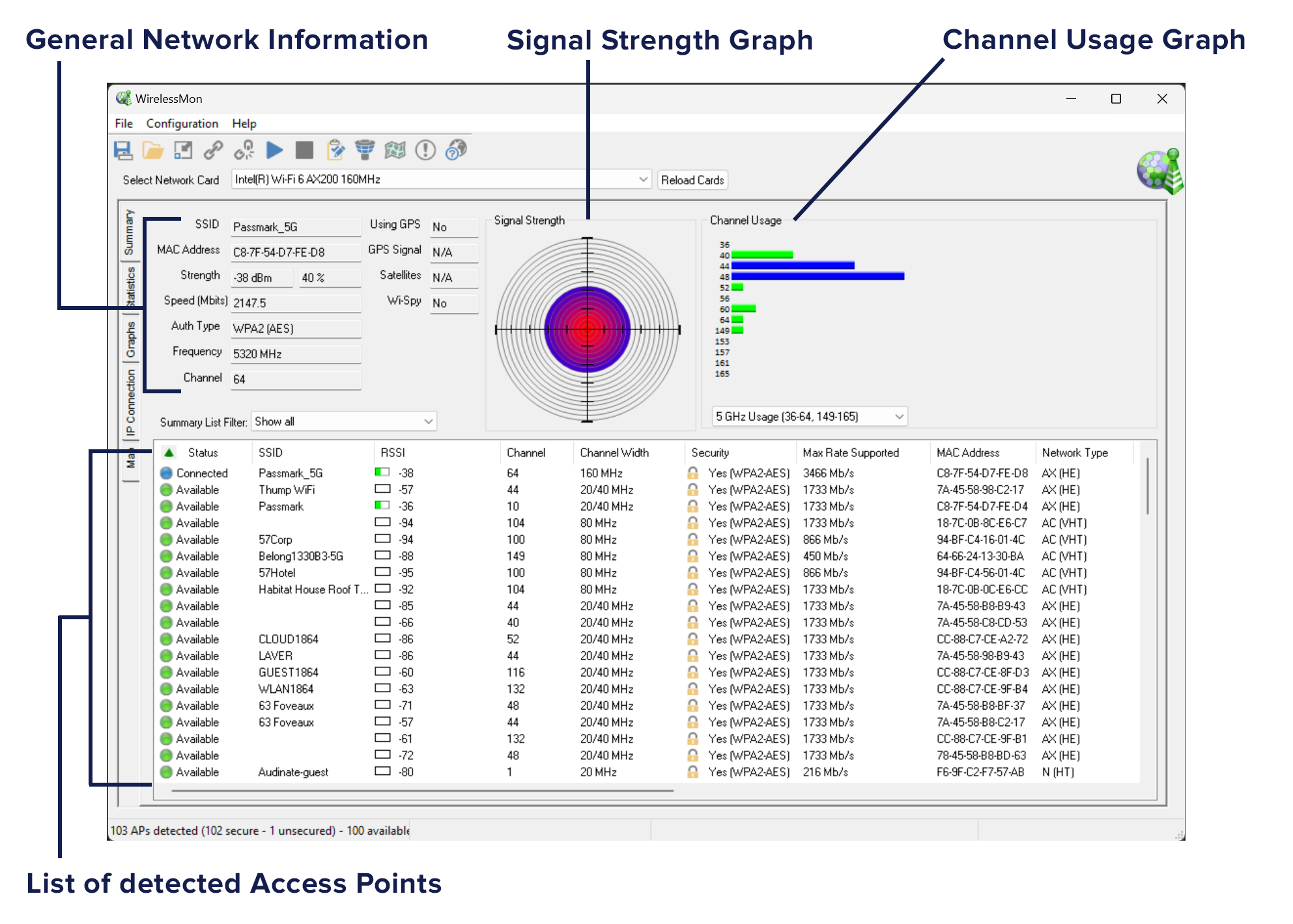

2. 选择捕获接口

启动Wireshark,主界面会列出所有可用的网络接口(如“本地连接”、“无线网络连接”)。流量波动剧烈的接口通常就是你正在使用的活跃接口。选择它,点击左上角的“鲨鱼鳍”图标开始捕获。

3. 执行触发操作并停止

开始捕获后,立即在浏览器中访问一个网站(如 http://example.com)。看到数据包滚动后,点击红色方块按钮停止捕获。现在,你已成功捕获了第一次网络通信的原始数据!

三、解构Wireshark界面:三层信息视图

捕获数据后,你将面对三个核心面板,这正是Wireshark解析数据包的逻辑体现:

- 数据包列表面板(顶层): 这里显示了所有数据包的摘要。每一行代表一个数据包,包含编号、时间戳、源IP地址、目标IP地址、协议类型和概要信息。这给了你一个通信流程的“鸟瞰图”。

- 数据包详情面板(中层): 这是协议分析的核心。当你点击列表中的一个数据包时,此处会以分层、可展开的结构,将该数据包从底层到高层的协议逐一解析。这正是“深入”之所在。

- Frame: 物理层帧的详细信息。

- Ethernet II: 数据链路层,包含源和目的MAC地址。

- Internet Protocol Version 4 (IP): 网络层,包含源和目的IP地址。

- Transmission Control Protocol (TCP): 传输层,包含源端口、目的端口和序列号等。

- Hypertext Transfer Protocol (HTTP): 应用层,包含请求方法、URL、状态码等。

- 数据包字节面板(底层): 这里以十六进制和ASCII码形式显示数据包的原始字节。当你在详情面板选中某个字段时,对应的原始字节会在此高亮。这是最底层的“真相”。

四、核心技能:使用过滤器精准定位

面对海量数据包,过滤器是你的“探照灯”。Wireshark有两种过滤器:

1. 捕获过滤器: 在开始前设置,用于“抓精不抓多”。

- 语法示例:

host 192.168.1.1 and port 80(只捕获与指定IP的80端口通信的数据包)

2. 显示过滤器: 在捕获后使用,用于“大海捞针”,功能更强大。

- 语法示例与原理剖析:

http: 只显示HTTP协议的数据包。ip.addr == 192.168.1.100: 显示所有源或目的IP是该地址的数据包。tcp.port == 443: 显示所有涉及443端口(HTTPS)的TCP流量。dns.qry.name contains "baidu": 显示所有向DNS查询包含“baidu”域名的请求。这个过滤器本身就揭示了DNS协议中“查询名”这个字段的存在。

五、原理揭秘:Wireshark如何“看懂”数据包?

Wireshark并非天生就能读懂所有协议。其背后是一套强大的协议解析器。每一个解析器都包含了对应协议的规则和字段定义。

以解析一个TCP数据包为例:

- Wireshark捕获到原始二进制流。

- 它首先识别出前14字节是以太网头部,于是调用“Ethernet”解析器,解析出目的MAC、源MAC和上层协议类型(如0x0800代表IP)。

- 接着,它剥离以太网头部,将后续数据交给“IP”解析器。IP解析器解析出源/目IP地址,并识别出上层协议是TCP(协议号6)。

- 然后,数据被交给“TCP”解析器,它解析出源/目端口、序列号、标志位等。

- 最后,TCP解析器根据目标端口(如80),将应用层数据交给“HTTP”解析器进行最终解析。

这个过程就像是一个精通多国语言的翻译,将一封信从外到内,逐层拆解翻译,最终让你读懂全部内容。

六、进阶实战:分析一次完整的Web访问

尝试捕获并分析你访问一个网页的全过程,你会清晰地看到:

- DNS查询: 你的电脑首先发出DNS请求,将域名解析为IP地址。

- TCP三次握手: 你的电脑与服务器通过

SYN->SYN-ACK->ACK三个数据包建立TCP连接。 - HTTP请求/响应: 你的浏览器发出

GET /请求,服务器返回HTTP/1.1 200 OK以及网页内容。 - TCP四次挥手: 传输完成后,通过

FIN-ACK过程优雅地关闭连接。

通过Wireshark亲眼目睹这一过程,你对网络协议的理解将从理论跃升至实践。

结语

Wireshark不仅仅是一个工具,它更是一扇通往网络深处的大门。通过它,抽象的协议变得可视,复杂的故障变得可溯。掌握Wireshark,意味着你获得了与网络直接对话的能力。现在,打开Wireshark,开始你的探索之旅吧!